引言:数字时代的隐形挖矿威胁

随着区块链技术的兴起,加密货币挖矿曾经成为互联网安全领域的一大隐患。除了传统的恶意软件植入本地挖矿程序外,基于浏览器的 Web 挖矿脚本(WebMiner)一度泛滥。这类脚本利用 JavaScript 在用户不知情的情况下占用 CPU 资源进行挖矿,导致设备发热、卡顿甚至硬件损耗。在这一背景下,安全开发者们纷纷致力于研发防护工具,其中基于 Pascal 语言开发的 Anti-WebMiner 项目便是早期对抗此类威胁的代表作之一。本文将深入剖析 Greatis 软件团队推出的 Anti-WebMiner 项目,探讨其技术原理、实现逻辑以及在 Pascal 生态中的安全开发价值。

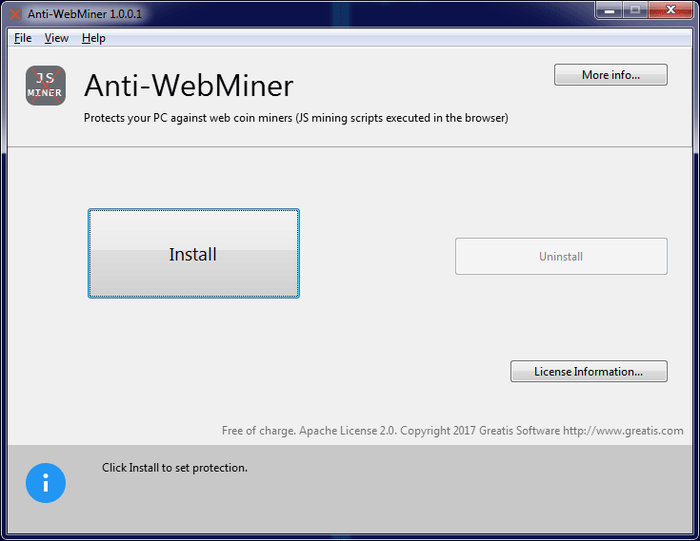

项目概述:Greatis Anti-WebMiner

Anti-WebMiner 是由 Greatis 团队维护的一个开源安全项目,主要托管于 GitHub 平台。该项目旨在检测并阻止计算机系统中已知的网页挖矿脚本及相关进程。不同于传统的杀毒软件,它更专注于特定类型的威胁——即通过浏览器或嵌入式 Web 视图运行的挖矿代码。项目采用 Pascal 语言编写,主要兼容 Delphi 和 Lazarus 开发环境,这体现了 Pascal 在 Windows 系统底层操作和快速应用开发(RAD)方面的优势。

该项目的核心目标非常明确:保护用户的计算资源不被非法占用。它通过维护一个不断更新的黑名单数据库,识别常见的挖矿域名、脚本哈希值以及相关的进程名称。一旦检测到匹配项,软件会立即采取拦截措施,包括修改 hosts 文件、阻断网络连接或终止可疑进程。对于安全研究人员和 Delphi 开发者而言,这是一个学习如何构建轻量级安全工具的绝佳范例。

核心技术原理分析

Anti-WebMiner 的工作机制主要依赖于以下几个关键的技术环节,这些环节在 Pascal 代码中得到了清晰的体现。

1. 域名与 URL 过滤

这是防御 Web 挖矿的第一道防线。挖矿脚本通常需要从特定的矿池服务器加载资源。Anti-WebMiner 内置了一个庞大的域名黑名单,包含了 Coinhive 等知名挖矿服务的域名。在实现上,程序会定期从远程服务器更新这份名单。

在 Pascal 中,这通常涉及网络请求单元的使用,例如 IdHTTP。程序会下载最新的黑名单文本文件,并将其解析为字符串列表存储在内存中。当系统发起网络请求时,工具会拦截请求并与黑名单比对。

2. Hosts 文件修改

为了在系统层面阻断挖矿域名的解析,Anti-WebMiner 会操作 Windows 的 hosts 文件(通常位于 C:\Windows\System32\drivers\etc\hosts)。通过将恶意域名指向 127.0.0.1,使得浏览器无法连接到真实的矿池服务器。

操作 hosts 文件需要管理员权限。在 Delphi 中,这涉及到文件流操作(TFileStream)以及权限提升的逻辑。代码需要读取现有内容,追加拦截规则,并确保文件格式不被破坏。这是一个典型的需要谨慎处理的系统文件操作场景。

3. 进程监控与终止

除了浏览器脚本,部分挖矿行为会以独立进程的形式存在。Anti-WebMiner 会扫描当前运行的进程列表,比对已知的挖矿程序名称(如特定的 exe 文件名)。一旦发现匹配,工具会尝试终止该进程。

在 Pascal 中,这通常通过调用 Windows API 来实现,例如 CreateToolhelp32Snapshot、Process32First 和 Process32Next 等函数。这些 API 允许开发者遍历系统进程,获取进程 ID(PID),然后使用 OpenProcess 和 TerminateProcess 进行强制结束。

代码实例与实现逻辑

虽然我们无法在此处完整复现整个项目,但可以通过伪代码和关键片段来展示其核心逻辑。以下是一个简化的 Pascal 过程,展示了如何检查 URL 是否在黑名单中。

function IsMiningUrl(const URL: string): Boolean;

var

BlackList: TStringList;

i: Integer;

Domain: string;

begin

Result := False;

BlackList := TStringList.Create;

try

// 加载本地缓存的黑名单

BlackList.LoadFromFile('miner_blacklist.txt');

// 提取域名部分

Domain := ExtractDomain(URL);

// 遍历比对

for i := 0 to BlackList.Count - 1 do

begin

if Pos(BlackList[i], Domain) > 0 then

begin

Result := True;

Exit;

end;

end;

finally

BlackList.Free;

end;

end;

此外,修改 hosts 文件的逻辑需要处理权限问题。以下是一个简化的概念示例:

procedure BlockDomain(const Domain: string);

var

HostsPath: string;

HostsContent: TStringList;

Entry: string;

begin

HostsPath := 'C:\Windows\System32\drivers\etc\hosts';

HostsContent := TStringList.Create;

try

// 读取现有内容

HostsContent.LoadFromFile(HostsPath);

Entry := '127.0.0.1 ' + Domain;

// 检查是否已存在

if HostsContent.IndexOf(Entry) = -1 then

begin

HostsContent.Add(Entry);

// 写回文件,需要管理员权限

HostsContent.SaveToFile(HostsPath);

end;

finally

HostsContent.Free;

end;

end;

这些代码片段展示了 Pascal 在处理字符串列表和文件 IO 时的简洁性。然而,在实际生产环境中,还需要考虑异常处理、文件锁定以及 UAC 权限提升等复杂情况。

项目的实际应用与部署

对于普通用户而言,Anti-WebMiner 提供了一个可执行文件,运行后即可在后台静默防护。用户界面通常设计得简洁明了,显示当前拦截的挖矿尝试次数以及最后更新黑名单的时间。

对于开发者而言,该项目可以作为组件集成到更大的安全软件中。例如,一个企业级的浏览器管理工具可以调用 Anti-WebMiner 的核心库,为员工电脑提供额外的保护层。由于 Pascal 编译出的原生代码执行效率高且无运行时依赖,这种集成方式对系统资源的占用极小。

部署时需要注意以下几点: 1. 权限管理:确保程序以管理员身份运行,否则无法修改 hosts 文件或终止系统进程。 2. 更新机制:挖矿域名变化频繁,必须实现自动更新黑名单的功能,否则防护效果会迅速下降。 3. 误报处理:需要提供白名单机制,防止误拦截正常的开发测试站点或含有类似关键词的合法网站。

局限性与现代安全视角

值得注意的是,Anti-WebMiner 项目主要活跃于 2017 年至 2019 年间,那是 Web 挖矿最为猖獗的时期。随着 Coinhive 等主流挖矿服务的关闭,以及浏览器厂商(如 Chrome、Firefox)内置了更强的反挖矿保护,此类独立工具的需求有所下降。

然而,这并不意味着该项目失去了学习价值。相反,它展示了端点安全保护的基本范式。现代挖矿脚本变得更加隐蔽,可能使用 WebAssembly 技术或混淆代码来逃避检测。因此,基于特征码的黑名单机制需要结合行为分析、启发式扫描等更先进的技术。

对于 Pascal 开发者来说,研究此项目有助于理解如何与 Windows API 交互,如何处理网络安全数据,以及如何设计低资源占用的后台服务。这些技能在开发系统工具、运维软件甚至物联网安全网关时依然至关重要。

结语

Greatis Anti-WebMiner 项目是 Pascal 安全开发生态中的一个重要里程碑。它不仅在那个特定时期保护了无数用户的算力资源,也为后来的安全工具开发提供了宝贵的代码参考。尽管威胁 landscape 在不断变化,但防御的核心逻辑——识别、拦截、清除——依然未变。通过深入研读此类开源项目,开发者不仅能提升编程技能,更能增强对网络安全的深刻理解,从而在未来的开发工作中构建出更加健壮和安全的应用系统。在万物互联的今天,守护算力安全依然是每一位软件开发者的责任与使命。

还没有评论,来说两句吧...