好的,这是一篇关于 SubSeven 项目的技术介绍文章,结合其项目地址和 Pascal 语言特性进行分析。

SubSeven:用现代 Pascal 重铸的经典远程管理工具概念验证

项目标题: 穿越时代的代码:当经典 Pascal 邂逅现代远控概念 —— SubSeven 项目深度解析

一、 项目概览与定位

SubSeven(项目地址:https://github.com/DarkCoderSc/SubSeven)并非那个上世纪90年代末臭名昭著的木马软件的直接复刻或延续。相反,它是一个由开发者 DarkCoderSc 用 Free Pascal 精心编写的开源远程管理工具(RAT)概念验证(PoC)项目。

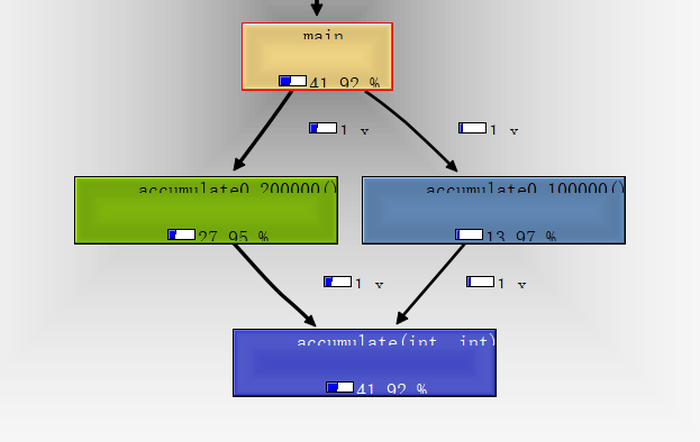

其核心定位在于教育与研究。它完整实现了一个远程管理工具的基础架构,包括: * 客户端(Client): 控制端,用于发送指令。 * 服务端(Server): 被控端,驻留并执行指令。 * 服务器编辑器(Server Editor): 用于配置和生成定制化的服务端程序。

通过研究此项目,安全研究人员、逆向工程师及对网络编程感兴趣的学习者可以深入理解: 1. 远程控制软件的基本工作原理。 2. TCP/IP 网络通信、进程间通信(IPC)的实现。 3. 在安全领域,现代 Pascal(Free Pascal)的强大应用能力。 4. 恶意软件(Malware)的常见行为模式,从而提升防御能力。

重要声明: 此项目仅应用于合法的安全研究、教学环境或获得明确授权的测试中。滥用此工具攻击他人系统是非法行为。

二、 技术栈亮点:为什么是 Pascal?

在 Python、C++、Go 当道的今天,选择 Free Pascal 作为实现语言是本项目一个引人注目的特点。这带来了以下优势:

卓越的本地执行效率: Pascal 编译生成的是本地机器码,执行速度远快于解释型语言,使得客户端响应迅速,服务端资源占用相对较低。

强大的低级操作能力: 通过 Pascal 可以方便地进行内存操作、指针运算、直接调用系统 API(在 Windows 上通过

Windows单元),这对于实现进程注入、模块枚举等功能至关重要。清晰的代码结构: Pascal 语言语法严谨,强制良好的代码结构(如严格的类型定义、

begin...end代码块),使得这个复杂项目的源代码极具可读性,非常适合学习。跨平台潜力: Free Pascal 编译器本身支持跨平台。虽然当前 SubSeven 主要针对 Windows,但其代码结构为向 Linux 等平台移植提供了可能。

规避常规检测: 由于现代恶意软件分析环境较少针对 Pascal 编写的高质量样本进行深度建模,此类项目在作为研究样本时,能提供一个独特的视角。

三、 核心功能模块实例解析

让我们通过一些概念性的代码片段(源自项目思路,非直接复制)来剖析其工作原理:

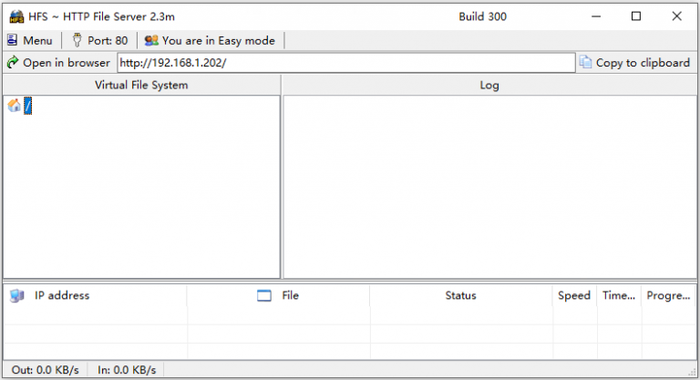

1. 网络通信层(TCP 客户端/服务器)这是所有功能的基石。项目使用 Indy 或 Synapse 这样的 Pascal 网络库(具体需查看源码)建立稳定连接。

// 服务端监听示例(概念代码)

uses

IdTCPServer, IdContext;

var

TCPServer: TIdTCPServer;

procedure TMainForm.StartServer(Port: Word);

begin

TCPServer := TIdTCPServer.Create(nil);

try

TCPServer.DefaultPort := Port;

TCPServer.OnExecute := @HandleClientCommand; // 关键:绑定命令处理事件

TCPServer.Active := True;

Log('服务器启动在端口 ' + IntToStr(Port));

except

on E: Exception do

Log('启动失败: ' + E.Message);

end;

end;

// 当客户端连接并发送数据时触发

procedure HandleClientCommand(AContext: TIdContext);

var

Command: string;

begin

Command := AContext.Connection.IOHandler.ReadLn; // 读取一行命令

ProcessCommand(AContext, Command); // 解析并执行命令

end;2. 命令与控制系统这是 RAT 的大脑。客户端发送指令代码,服务端解析并执行对应功能。

// 简单的命令分发逻辑(概念代码)

procedure ProcessCommand(AContext: TIdContext; const CmdStr: string);

var

CmdCode, Params: string;

begin

ParseCommand(CmdStr, CmdCode, Params); // 解析命令和参数

case CmdCode of

'SYS_INFO': SendSystemInfo(AContext);

'FILE_LIST': SendFileList(AContext, Params); // 参数为目录路径

'PROC_LIST': SendProcessList(AContext);

'SHELL_EXEC': ExecuteShellCommand(AContext, Params);

'SCREEN_CAP': CaptureAndSendScreenshot(AContext);

// ... 其他众多命令

else

AContext.Connection.IOHandler.WriteLn('UNKNOWN_COMMAND');

end;

end;3. 功能实例:文件系统浏览与操作这是远程管理的基本功能。服务端接收 FILE_LIST 命令后,遍历指定目录并返回结果。

procedure SendFileList(AContext: TIdContext; const Directory: string); var SearchRec: TSearchRec; ResultStr: string; begin ResultStr := ''; if FindFirst(IncludeTrailingPathDelimiter(Directory) + '*.*', faAnyFile, SearchRec) = 0 then begin repeat // 格式化输出:文件名 | 大小 | 是否是目录 ResultStr := ResultStr + SearchRec.Name + '|' + IntToStr(SearchRec.Size) + '|' + BoolToStr((SearchRec.Attr and faDirectory) <> 0, True) + #13#10; until FindNext(SearchRec) <> 0; FindClose(SearchRec); end; AContext.Connection.IOHandler.Write(ResultStr); // 发送回客户端 end;

4. 服务器配置与生成(Server Editor)这是该项目的特色之一。编辑器允许攻击者(或研究人员)在生成服务端前进行配置: * 连接信息: 设置监听端口、反弹 IP/DNS(Reverse Connection)。 * 持久化: 设置注册表启动项、服务安装、文件隐藏属性。 * 保护: 设置进程名称混淆、反调试技术、代码加密(可能涉及简单的 XOR 或 AES)。 * 功能选择: 选择编译进服务端的功能模块,以减小体积或规避特征检测。

生成过程本质上是将一个预编译的“模板”服务端与配置信息(如 IP、端口)进行“缝合”(二进制修补),或动态编译源代码。

四、 项目意义与学习建议

SubSeven 作为一个 PoC,其价值在于:

优质的学习仓库: 对于想深入理解 Windows API、网络编程、多线程、进程管理、Pascal 高级用法的开发者而言,这是一个结构清晰的现实项目。

红队研究工具: 安全研究人员可以分析其通信协议、持久化手法、规避技术,并以此为基础构建检测规则(YARA, Snort/Suricata 规则)。

蓝队防御视角: 通过理解攻击工具如何工作,防御者能更好地监控异常进程行为、网络连接和文件系统操作。

如何开始学习:

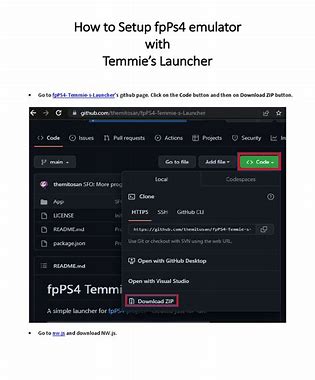

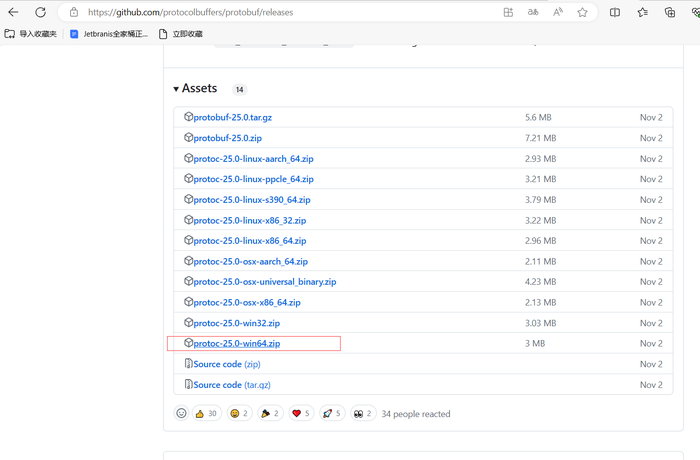

环境搭建: 安装 Lazarus IDE 或 Free Pascal Compiler (FPC)。

阅读源码: 从

README.md开始,然后重点阅读核心通信模块和命令分发器。在隔离环境中测试: 使用虚拟机(如 VirtualBox)组建一个隔离的虚拟网络(客户端和服务端分属两台虚拟机),进行编译、运行和调试。

代码追踪: 选择一个具体功能(如“屏幕捕获”),在代码中追踪其从客户端发送命令到服务端执行并返回数据的完整流程。

五、 总结

DarkCoderSc 的 SubSeven 项目成功地证明了 Pascal 语言在现代系统编程和网络安全领域依然拥有强大生命力。它剥离了原始 SubSeven 的恶意意图,将其转化为一个技术透明、代码优雅的教育和研究平台。通过剖析它,我们不仅能获得关于远程控制软件的第一手知识,更能欣赏到一门经典语言在解决复杂问题时展现出的简洁与力量。

记住:能力越大,责任越大。请务必在法律和道德的框架内使用所有知识和技术。

还没有评论,来说两句吧...