引言

在现代软件开发流程中,代码仓库的安全管理至关重要。开发者经常面临一个棘手的问题:如何在 Git 仓库中存储配置文件、数据库凭证或 API 密钥等敏感信息,而不让它们暴露在公开版本历史中。传统的做法是将敏感文件加入 .gitignore,但这会导致协作困难,因为团队成员无法获取必要的配置模板。git-crypt 应运而生,它提供了一种透明的文件加密解决方案,允许敏感文件在提交时自动加密,在检出时自动解密。该项目主要使用 C++ 语言编写,确保了高性能与跨平台兼容性,是 DevOps 安全实践中不可或缺的工具。

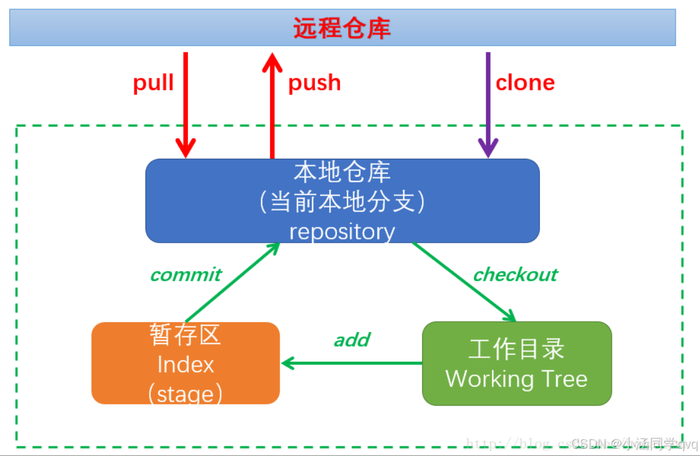

git-crypt 核心工作原理

git-crypt 利用 Git 的过滤器机制(filter mechanism)来实现透明加密。当用户执行 git commit 时,Git 会调用 git-crypt 的 clean 过滤器,将匹配的文件内容通过 AES-256 算法加密后再存入仓库对象。当用户执行 git checkout 或 git clone 且拥有解密密钥时,Git 会调用 smudge 过滤器,自动将文件解密还原为明文。

由于底层核心采用 C++ 实现,git-crypt 能够高效处理二进制文件和大型文本文件,同时依赖 OpenSSL 库进行加密运算,保证了 cryptographic 强度的可靠性。对于使用者而言,整个过程几乎无感知,除了首次初始化和密钥交换外,日常 Git 操作无需改变习惯。

环境安装与编译

虽然主流操作系统提供了包管理安装方式,但为了获得最新版本或针对特定环境优化,从源码编译是推荐的方式。鉴于其 C++ 项目属性,编译过程需要标准的构建工具链。

依赖准备

在编译之前,必须确保系统安装了以下依赖库: * Git * CMake * Make * GCC 或 Clang * OpenSSL 开发库 * libgcrypt 开发库

源码编译步骤

- 克隆官方仓库:

text

git clone https://github.com/AGWA/git-crypt.git cd git-crypt

- 初始化子模块(如果有)并生成构建文件:

text

git submodule init git submodule update cmake .

- 执行编译与安装:

text

make sudo make install

对于 Ubuntu 用户,也可以直接使用 sudo apt-get install git-crypt,但源码编译能确保获得包含最新安全补丁的版本。macOS 用户可通过 Homebrew 安装:brew install git-crypt。

初始化与密钥管理

在一个现有的 Git 仓库中启用加密功能非常简单。进入仓库根目录后,运行初始化命令:

git-crypt init

此命令会生成一组默认的加密密钥,并将其存储在 .git/git-crypt 目录中。此时,仓库已具备加密能力,但尚未指定哪些文件需要加密。

密钥导出与备份

初始化完成后,首要任务是备份密钥。如果密钥丢失,加密的数据将永久无法恢复。可以使用共享密钥模式导出密钥:

git-crypt unlock-key /path/to/backup/key

或者使用 GPG 模式将密钥加密发送给特定用户。建议将密钥存储在离线的安全介质中,如硬件安全模块或加密的 USB 驱动器。

配置加密文件策略

git-crypt 通过 .gitattributes 文件来定义哪些文件需要加密。这是配置的核心环节。在项目根目录创建或编辑 .gitattributes 文件,添加如下规则:

# 加密所有 .env 文件 *.env filter=git-crypt diff=git-crypt # 加密特定的配置文件 config/secrets.yml filter=git-crypt diff=git-crypt # 加密整个目录下的所有文件 secure/* filter=git-crypt diff=git-crypt # 排除某些文件不加密 public_key.pem -filter -diff

配置生效后,任何匹配规则的文件在提交时都会自动加密。未解锁密钥的协作者拉取代码后,这些文件将显示为乱码或二进制内容,从而保护了敏感信息。

协作模式:GPG 与共享密钥

git-crypt 支持两种主要的密钥分发模式,适用于不同的团队场景。

1. GPG 密钥模式

适用于团队成员均拥有 GPG 密钥的场景。管理员可以将加密权限授予特定的 GPG 用户 ID。

# 添加用户公钥 git-crypt add-gpg-user user@example.com # 或者指定具体的密钥 ID git-crypt add-gpg-user --key-id 0x1234567890ABCDEF

执行此命令后,git-crypt 会使用对方的公钥加密主密钥,并提交到仓库中。当该用户克隆仓库并使用自己的私钥解锁时,即可访问加密文件。这种方式无需通过外部渠道传输密钥,安全性较高。

2. 共享密钥模式

适用于自动化脚本或 CI/CD 流程。管理员生成一个二进制密钥文件,并通过安全渠道(如密码管理器、加密邮件)发送给协作者。

# 生成密钥文件 git-crypt export-key /tmp/git-crypt-key # 协作者解锁 git-crypt unlock /tmp/git-crypt-key

在 CI/CD 环境中,可以将密钥作为环境变量或秘密文件注入构建容器,在构建开始前执行 git-crypt unlock,使得构建脚本能够读取解密后的配置文件。

常见工作流实例

场景一:新成员加入

- 管理员在仓库中执行

git-crypt add-gpg-user newmember@company.com。 - 提交更改并推送到远程仓库。

- 新成员拉取最新代码。

- 新成员运行

git-crypt unlock(若使用 GPG 且私钥已加载,通常自动解锁)。 - 敏感文件自动解密,新成员可正常开发。

场景二:移除成员权限

git-crypt 本身不支持直接撤销某个用户的密钥权限。如果成员离职,必须轮换密钥。

- 管理员生成新的密钥材料。

- 重新初始化或更改密钥配置。

- 重新为现有合法成员添加访问权限。

- 强制所有客户端重新解锁。

- 提交所有加密文件的变更,使旧密钥失效。

此过程较为繁琐,因此建议在设计初期就规划好密钥管理策略,尽量减少密钥轮换的频率。

安全注意事项与最佳实践

尽管 git-crypt 提供了强大的加密功能,但错误的使用方式仍可能导致泄露。

- 历史清洗:如果在启用

git-crypt之前已经提交了敏感文件,仅仅开启加密是不够的,因为明文历史仍然存在于 Git 对象数据库中。必须使用git filter-branch或BFG Repo-Cleaner清除历史中的敏感数据,然后强制推送。 - 密钥存储:切勿将解锁密钥提交到仓库中,即使是在加密状态下。密钥应通过带外方式传输。

- 分支策略:加密配置通常在主分支管理。确保特性分支合并前已正确配置

.gitattributes,避免敏感文件意外以明文形式合并。 - CI/CD 安全:在持续集成环境中,确保解锁密钥仅在构建运行时存在于内存或临时磁盘中,构建结束后立即销毁。避免将密钥写入构建日志。

- 文件锁定:注意

git-crypt lock命令的使用。该命令会强制重新加密所有文件,通常用于密钥轮换后,日常开发无需频繁使用。

故障排查

在使用过程中,可能会遇到文件未解密或提交失败的情况。

- 文件未解密:检查是否已运行

git-crypt unlock。使用git-crypt status查看文件加密状态。如果显示为 encrypted 且无法读取,说明当前环境未解锁。 - 提交错误:如果

.gitattributes配置错误,可能导致 Git 过滤器循环或失败。检查属性文件语法是否正确,确保没有冲突的规则。 - 合并冲突:加密文件产生合并冲突时,无法直接通过文本编辑器解决。通常需要一方接受另一方版本,或者在解锁状态下手动合并内容后重新提交。

结语

git-crypt 凭借其 C++ 底层的高效实现和与 Git 工作流的无缝集成,成为了保护代码仓库敏感数据的标准工具之一。它平衡了安全性与便利性,使得团队无需改变现有的版本控制习惯即可实现文件级加密。通过合理配置 .gitattributes 和严格的密钥管理策略,开发者可以有效防止凭证泄露,构建更加安全的软件供应链。对于任何涉及敏感配置管理的项目,集成 git-crypt 都是一项值得投入的安全加固措施。

还没有评论,来说两句吧...