Headscale:自托管 Tailscale 控制服务器的 Go 语言实现

项目概述

Headscale 是一个用 Go 语言编写的开源项目,它实现了 Tailscale 控制服务器的自托管版本。Tailscale 是一个基于 WireGuard 的现代 VPN 解决方案,而 Headscale 则允许你在自己的基础设施上运行类似的功能,完全掌控你的网络连接和数据。

核心特性

1. 完全自托管

Headscale 让你能够在自己控制的服务器上运行 Tailscale 的协调服务,无需依赖 Tailscale 的云服务。

2. 基于 WireGuard 技术

底层使用 WireGuard 协议,提供高性能、安全的点对点连接。

3. 轻量级设计

采用 Go 语言编写,具有出色的性能和低资源消耗。

4. RESTful API

提供完整的 API 接口,便于集成和自动化管理。

5. 多平台支持

兼容所有 Tailscale 客户端,包括 Linux、Windows、macOS、iOS 和 Android。

技术架构

Headscale 采用典型的 Go 微服务架构:

// 简化的主要组件结构

type Headscale struct {

cfg *Config

db *gorm.DB

apiServer *APIServer

nodeManager *NodeManager

aclManager *ACLManager

}

安装与部署

Docker 部署示例

# docker-compose.yml

version: '3.8'

services:

headscale:

image: headscale/headscale:latest

container_name: headscale

volumes:

- ./config:/etc/headscale

- ./data:/var/lib/headscale

ports:

- "8080:8080"

command: headscale serve

restart: unless-stopped

配置文件示例

# config.yaml

server_url: https://headscale.example.com

listen_addr: 0.0.0.0:8080

metrics_listen_addr: 127.0.0.1:9090

ip_prefixes:

- fd7a:115c:a1e0::/48

- 100.64.0.0/10

derp:

server:

enabled: false

urls:

- https://controlplane.tailscale.com/derpmap/default

database:

type: sqlite3

path: /var/lib/headscale/db.sqlite

基本使用示例

1. 创建命名空间

# 创建新的命名空间 headscale namespaces create mynetwork # 列出所有命名空间 headscale namespaces list

2. 注册节点

# 在客户端生成认证密钥 tailscale up --login-server=https://headscale.example.com # 在服务器端查看待认证节点 headscale nodes list --pending # 认证节点 headscale nodes register --namespace mynetwork <node-id>

3. 管理 ACL(访问控制列表)

{

"acls": [

{

"action": "accept",

"src": ["autogroup:members"],

"dst": ["autogroup:internet:*"]

},

{

"action": "accept",

"src": ["tag:server"],

"dst": ["tag:client:*"]

}

]

}

高级功能

1. 用户认证集成

// 自定义认证示例

func CustomAuthMiddleware(next http.Handler) http.Handler {

return http.HandlerFunc(func(w http.ResponseWriter, r *http.Request) {

// 实现自定义认证逻辑

if !isAuthenticated(r) {

http.Error(w, "Unauthorized", http.StatusUnauthorized)

return

}

next.ServeHTTP(w, r)

})

}

2. 监控与指标

Headscale 提供 Prometheus 指标端点,便于监控:

# 查看指标 curl http://localhost:9090/metrics

3. Web UI 集成

虽然 Headscale 主要提供 API,但可以轻松集成第三方 UI:

# 使用 headscale-ui docker run -p 3000:3000 \ -e HEADSCALE_URL=http://headscale:8080 \ ghcr.io/gurucomputing/headscale-ui:latest

实际应用场景

场景 1:开发团队远程访问

# 为开发团队创建专用网络 headscale namespaces create development # 批量注册开发设备 for dev in dev1 dev2 dev3; do headscale nodes register --namespace development $dev done

场景 2:混合云连接

# 连接多个云服务商实例

nodes:

- name: aws-server

namespace: production

ip: 100.64.0.1

- name: gcp-server

namespace: production

ip: 100.64.0.2

- name: azure-server

namespace: production

ip: 100.64.0.3

性能优化建议

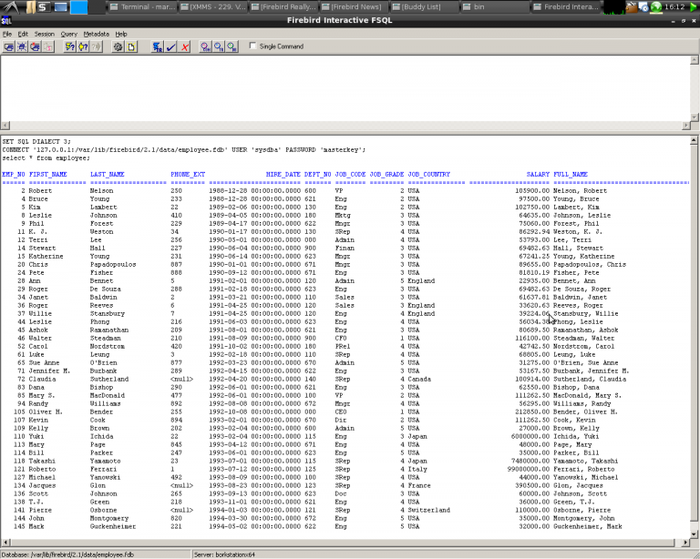

- 数据库优化:对于大规模部署,考虑使用 PostgreSQL 替代 SQLite

- 缓存策略:实现 Redis 缓存减少数据库查询

- 连接池:优化数据库和 API 连接池配置

- 负载均衡:在高并发场景下使用负载均衡器

安全最佳实践

# 安全配置示例

security:

# 启用 TLS

tls_cert_path: /path/to/cert.pem

tls_key_path: /path/to/key.pem

# 限制访问

allowed_origins:

- https://admin.example.com

# API 密钥轮换

api_key_expiry: 30d

故障排除

常见问题及解决方案:

- 节点无法连接:检查防火墙和端口配置

- 认证失败:验证命名空间和节点状态

- 性能问题:监控数据库性能和网络延迟

社区与生态

Headscale 拥有活跃的社区支持: - GitHub Discussions:技术讨论和问题解答 - Discord 频道:实时交流 - 丰富的第三方工具和集成

总结

Headscale 作为 Tailscale 控制服务器的自托管替代方案,为需要完全控制其 VPN 基础设施的组织提供了理想的解决方案。其 Go 语言实现确保了高性能和可靠性,而丰富的功能集满足了从个人使用到企业部署的各种需求。

通过 Headscale,你可以: - 完全掌控网络基础设施 - 避免供应商锁定 - 实现定制化的网络策略 - 集成到现有的运维体系

无论是小型团队还是大型企业,Headscale 都提供了一个强大而灵活的基础设施组件,帮助构建安全、高效的网络连接解决方案。

还没有评论,来说两句吧...