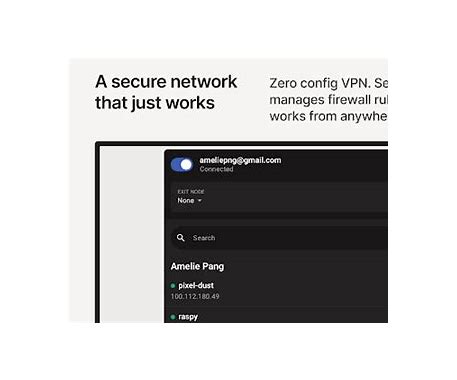

Tailscale:基于 WireGuard 的零配置安全组网工具

项目概述

Tailscale 是一个基于 WireGuard 协议构建的现代虚拟专用网络(VPN)解决方案,它通过简单的身份验证和授权机制,让用户能够安全、便捷地连接和管理分布式设备。该项目采用 Go 语言开发,充分利用了 Go 在并发处理、网络编程和跨平台部署方面的优势。

核心特性

1. 零配置网络

Tailscale 最大的优势在于其”零配置”特性。传统的 VPN 需要复杂的网络配置、端口转发和防火墙规则,而 Tailscale 通过其控制平面自动处理所有网络连接细节。

2. 基于 WireGuard 的高性能

- 利用 WireGuard 的现代加密协议

- 用户态实现,性能接近物理网络

- 完美的前向保密性

3. 身份驱动安全

- 集成主流身份提供商(Google、GitHub、Microsoft 等)

- 基于角色的访问控制(RBAC)

- 自动证书管理和轮换

4. 跨平台支持

- 支持 Windows、macOS、Linux、iOS、Android

- 嵌入式设备和容器环境

- 无头服务器支持

技术架构

控制平面与数据平面分离

text

// 简化的连接建立示例

type TailscaleNode struct {

MachineKey string

NodeKey string

IPAddress net.IP

Endpoints []net.Addr

}

// 节点注册到协调服务器

func (n *TailscaleNode) Register(coordinatorURL string) error {

// 使用 WireGuard 密钥进行身份验证

// 获取网络配置和节点列表

// 建立点对点连接

}

MagicDNS 系统

Tailscale 内置 DNS 系统,为每个节点提供易记的主机名:

text

# 直接使用主机名访问 ssh user@office-pc.tailscale ping server-01.tailscale

实际应用示例

示例 1:快速建立开发环境访问

text

# 1. 安装 Tailscale # Ubuntu/Debian curl -fsSL https://tailscale.com/install.sh | sh # 2. 登录认证 sudo tailscale up --login-server=https://login.tailscale.com # 3. 查看网络状态 tailscale status # 4. 访问远程设备 ssh dev-server@100.101.102.103

示例 2:Go 客户端使用示例

text

package main

import (

"context"

"fmt"

"log"

"net"

"tailscale.com/client/tailscale"

"tailscale.com/tsnet"

)

func main() {

// 创建 Tailscale 服务器实例

s := &tsnet.Server{

Hostname: "my-go-service",

AuthKey: "tskey-auth-xxxxxxxx",

}

defer s.Close()

// 启动服务

if err := s.Start(); err != nil {

log.Fatal(err)

}

// 获取本地客户端

lc, _ := s.LocalClient()

// 监听 Tailscale 网络

ln, err := s.Listen("tcp", ":8080")

if err != nil {

log.Fatal(err)

}

// 启动 HTTP 服务

go func() {

for {

conn, err := ln.Accept()

if err != nil {

continue

}

go handleConnection(conn)

}

}()

// 查询网络状态

status, err := lc.Status(context.Background())

if err != nil {

log.Fatal(err)

}

fmt.Printf("Tailscale IP: %s\n", status.TailscaleIPs[0])

fmt.Printf("Peers: %d\n", len(status.Peer))

}

func handleConnection(conn net.Conn) {

defer conn.Close()

conn.Write([]byte("Hello from Tailscale!\n"))

}

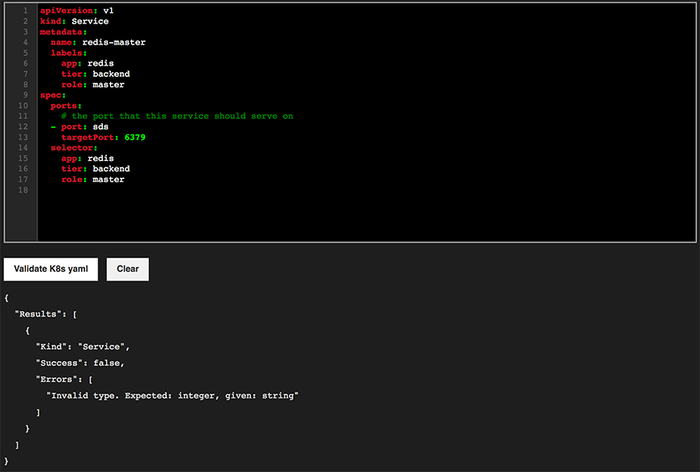

示例 3:Kubernetes 集成

text

# tailscale-proxy.yaml

apiVersion: v1

kind: Service

metadata:

name: tailscale-proxy

spec:

selector:

app: my-app

ports:

- name: http

port: 80

targetPort: 8080

---

apiVersion: apps/v1

kind: Deployment

metadata:

name: tailscale-sidecar

spec:

replicas: 1

selector:

matchLabels:

app: my-app

template:

metadata:

labels:

app: my-app

spec:

containers:

- name: my-app

image: myapp:latest

ports:

- containerPort: 8080

- name: tailscale

image: tailscale/tailscale:latest

env:

- name: TS_AUTHKEY

value: "tskey-auth-xxxxxxxx"

- name: TS_HOSTNAME

value: "k8s-service"

securityContext:

capabilities:

add:

- NET_ADMIN

企业级功能

1. 访问控制列表(ACL)

text

{

"acls": [

{

"action": "accept",

"src": ["group:engineering"],

"dst": ["tag:prod-server:*"]

},

{

"action": "accept",

"src": ["autogroup:members"],

"dst": ["autogroup:self:*"]

}

]

}

2. 子网路由

text

# 将本地子网暴露给 Tailscale 网络 sudo tailscale up --advertise-routes=192.168.1.0/24,10.0.0.0/8

3. 出口节点

text

# 配置节点为出口网关 sudo tailscale up --advertise-exit-node

性能优势

- 低延迟:直接的点对点连接,无需经过中心服务器转发

- 高吞吐量:WireGuard 协议的高效实现

- 资源友好:Go 语言的轻量级特性,内存占用小

- 快速连接:连接建立时间通常在毫秒级别

安全特性

- 端到端加密:所有流量都经过 WireGuard 加密

- 完美前向保密:每次会话使用不同的密钥

- 无单点故障:控制平面故障不影响现有连接

- 自动密钥轮换:定期更新加密密钥

适用场景

- 远程办公:安全访问公司内部资源

- 多云连接:连接不同云服务商的资源

- IoT 设备管理:安全访问分布式物联网设备

- 开发测试:快速搭建测试环境网络

- 家庭网络:安全访问家庭 NAS 和智能设备

总结

Tailscale 代表了现代 VPN 技术的发展方向,它通过巧妙的设计解决了传统 VPN 的复杂性问题。基于 Go 语言的实现使其具有出色的跨平台能力和部署便利性。无论是个人用户还是企业团队,Tailscale 都提供了一个安全、高效、易用的网络连接解决方案。

随着边缘计算和分布式系统的普及,Tailscale 这种零配置、身份驱动的网络方案将会变得越来越重要。其开源版本为开发者提供了深入了解和定制化的机会,而企业版则提供了更多高级功能和支持服务。

tailscale_20260204171907.zip

类型:压缩文件|已下载:0|下载方式:免费下载

立即下载

还没有评论,来说两句吧...