Go Trivy:高效易用的容器安全扫描工具

什么是Trivy?

Trivy是一个用Go语言开发的综合性安全扫描器,专门用于发现容器镜像、文件系统和Git仓库中的漏洞、配置错误和敏感信息。作为Aqua Security的开源项目,Trivy以其简单易用、快速扫描和全面检测能力在容器安全领域广受欢迎。

核心特性

1. 全面漏洞检测

- 支持多种操作系统包管理器(APT、RPM、apk等)

- 支持多种语言依赖包(npm、pip、Gem、Maven等)

- 持续更新漏洞数据库

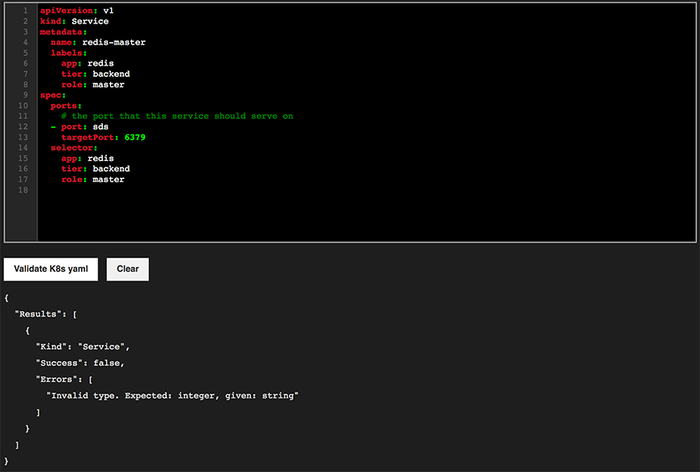

2. 配置安全扫描

- 检测Dockerfile、Kubernetes清单中的安全配置问题

- CIS基准检查

- 基础设施即代码(IaC)安全扫描

3. 简单易用

- 单一二进制文件,无需依赖

- 简洁直观的命令行界面

- 丰富的输出格式(JSON、表格、模板等)

安装与使用

快速安装

text

# macOS brew install aquasecurity/trivy/trivy # Linux curl -sfL https://raw.githubusercontent.com/aquasecurity/trivy/main/contrib/install.sh | sh -s -- -b /usr/local/bin # Docker方式 docker run aquasec/trivy [OPTIONS] IMAGE_NAME

实际应用示例

1. 扫描容器镜像

text

# 扫描远程Docker镜像 trivy image python:3.8-alpine # 扫描本地镜像 trivy image --input alpine.tar # 忽略特定漏洞 trivy image --ignore-unfixed python:3.8

2. 扫描文件系统

text

# 扫描本地目录 trivy fs /path/to/project # 扫描并输出JSON格式 trivy fs --format json /path/to/project > results.json

3. 扫描Git仓库

text

# 扫描远程仓库 trivy repo https://github.com/example/project # 扫描本地仓库 trivy repo /path/to/local/repo

4. 集成到CI/CD流水线

text

# 在GitHub Actions中使用

# .github/workflows/security-scan.yml

name: Security Scan

on: [push]

jobs:

trivy-scan:

runs-on: ubuntu-latest

steps:

- uses: actions/checkout@v2

- name: Run Trivy vulnerability scanner

uses: aquasecurity/trivy-action@master

with:

image-ref: 'docker.io/your-image:latest'

format: 'sarif'

output: 'trivy-results.sarif'

5. 高级配置示例

text

# 自定义策略检查 trivy config --policy /path/to/policy/rego /path/to/config # 仅显示严重漏洞 trivy image --severity HIGH,CRITICAL nginx:latest # 使用模板输出 trivy image --format template --template "@contrib/gitlab.tpl" -o gl-dependency-scanning-report.json nginx:latest

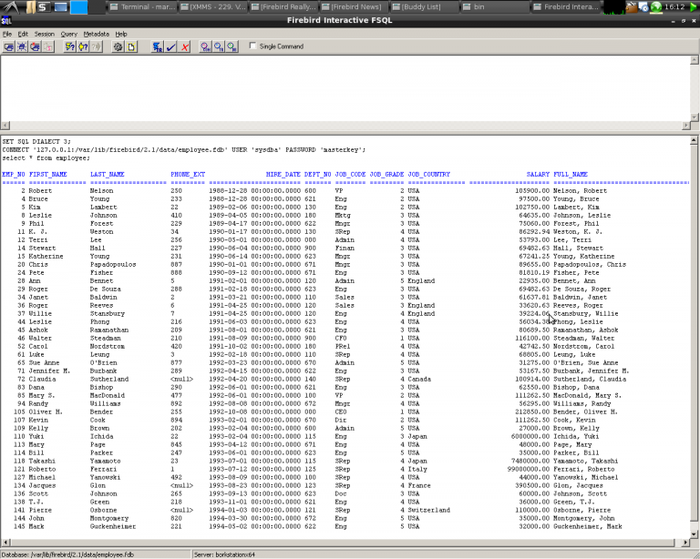

输出示例

表格输出

text

nginx:latest (alpine 3.12.0) ================================ Total: 15 (UNKNOWN: 0, LOW: 2, MEDIUM: 8, HIGH: 4, CRITICAL: 1) +-------------------+------------------+----------+-------------------+---------------+--------------------------------+ | LIBRARY | VULNERABILITY ID | SEVERITY | INSTALLED VERSION | FIXED VERSION | TITLE | +-------------------+------------------+----------+-------------------+---------------+--------------------------------+ | libssl1.1 | CVE-2020-1967 | MEDIUM | 1.1.1g-r0 | 1.1.1h-r0 | openssl: Segmentation fault | | | | | | | in ASN.1 | +-------------------+------------------+----------+-------------------+---------------+--------------------------------+

JSON输出片段

text

{

"Target": "python:3.8-alpine",

"Vulnerabilities": [

{

"VulnerabilityID": "CVE-2021-3449",

"PkgName": "openssl",

"InstalledVersion": "1.1.1j-r0",

"FixedVersion": "1.1.1k-r0",

"Severity": "HIGH",

"Title": "OpenSSL: NULL pointer dereference in SSL_check_chain"

}

]

}

集成与扩展

1. 与Docker集成

text

# 构建时扫描 docker build -t myapp . trivy image --exit-code 1 myapp # 作为Docker镜像扫描 docker run -v /var/run/docker.sock:/var/run/docker.sock \ aquasec/trivy:latest image nginx:latest

2. 与Kubernetes集成

text

# 扫描Kubernetes集群 trivy k8s --report summary cluster # 扫描特定命名空间 trivy k8s --namespace default pod

3. 自定义策略

Trivy支持使用Rego语言编写自定义策略,可以扩展检测规则以满足特定需求。

优势总结

- 性能卓越:Go语言编译的单一二进制,启动快速,内存占用低

- 易于部署:无需数据库或复杂依赖

- 持续更新:漏洞数据库每日自动更新

- 多格式支持:支持多种输出格式,便于集成

- 社区活跃:Aqua Security维护,拥有活跃的开发者社区

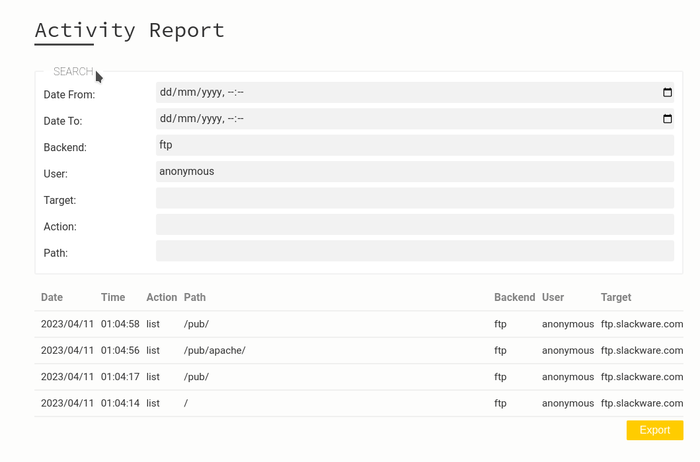

适用场景

- 开发阶段的安全左移

- CI/CD流水线中的自动安全扫描

- 生产环境镜像的定期安全检查

- 合规性检查和审计

- 多语言项目的依赖漏洞管理

Trivy作为现代化的安全扫描工具,通过其简洁的设计和强大的功能,为开发者和安全团队提供了高效的安全保障方案。无论是个人开发者还是企业团队,都能轻松地将Trivy集成到开发流程中,实现安全性的持续改进。

trivy_20260204170348.zip

类型:压缩文件|已下载:0|下载方式:免费下载

立即下载

还没有评论,来说两句吧...